Guía Del Mantenedor Para La Divulgación De Vulnerabilidades: Herramientas de GitHub Para Facilitar El Proceso

En la actualidad, la seguridad cibernética se ha convertido en un aspecto crucial, y los proyectos de código abierto no […]

En la actualidad, la seguridad cibernética se ha convertido en un aspecto crucial, y los proyectos de código abierto no están exentos de enfrentar riesgos. Los desarrolladores que mantienen estos proyectos a menudo se ven en la desafiante situación de recibir informes de vulnerabilidad por primera vez, lo cual puede resultar abrumador si no cuentan con un plan específico para proceder. Sin embargo, con las herramientas adecuadas y un enfoque sistemático, es posible abordar estas cuestiones de seguridad de manera eficaz y con confianza.

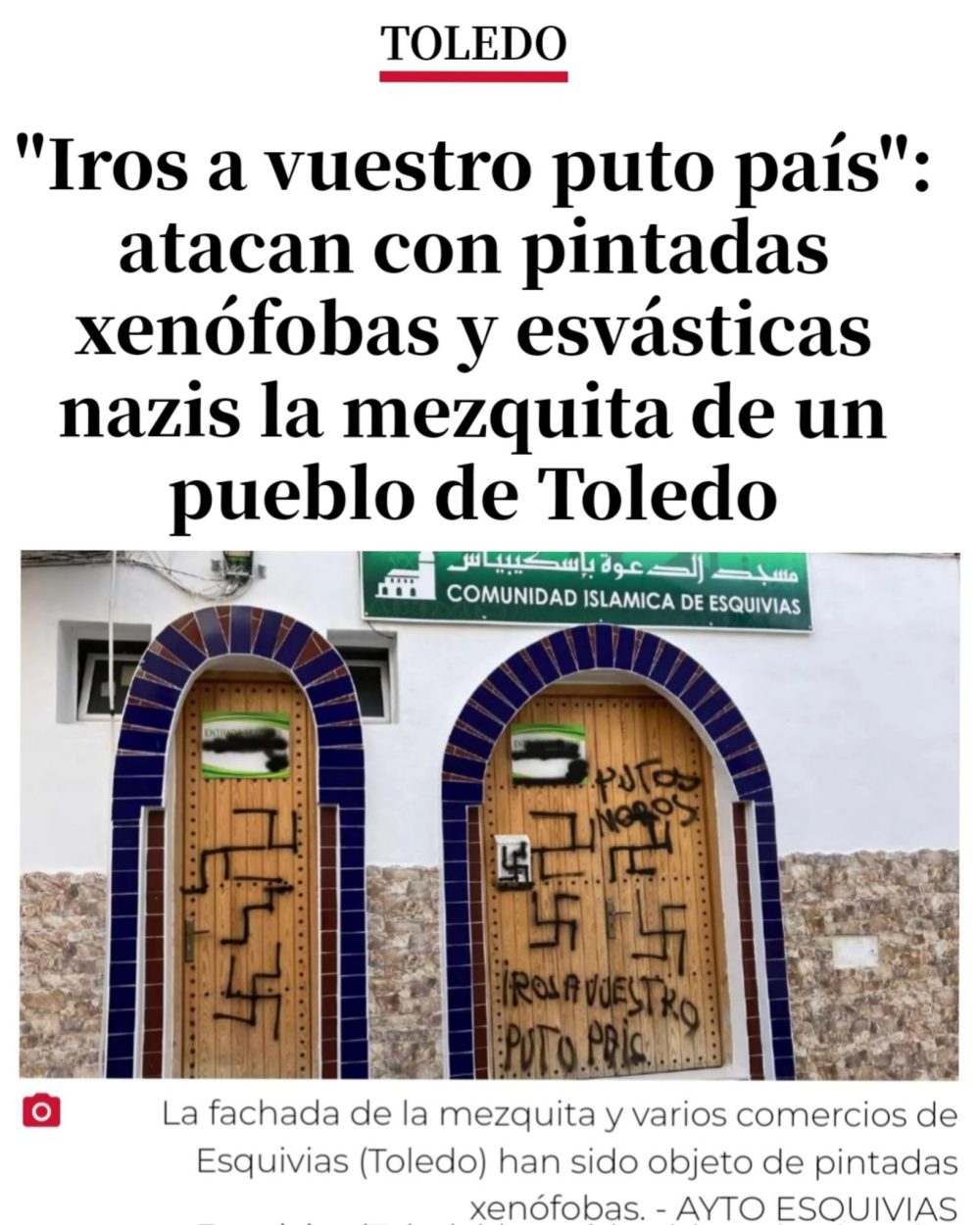

La gestión de la divulgación de vulnerabilidades requiere un manejo cuidadoso. Similar a la lógica de no anunciar un problema en la cerradura de una puerta frente a extraños, es vital que los mantenedores se comuniquen de forma privada con los investigadores de seguridad para abordar las vulnerabilidades antes de que se hagan públicas. Este procedimiento, conocido como Divulgación Coordinada de Vulnerabilidades (CVD), busca garantizar la seguridad de los usuarios mientras se trabaja en la solución del problema.

Para simplificar el proceso de gestión de vulnerabilidades, plataformas como GitHub ofrecen herramientas como el Reporte Privado de Vulnerabilidades (PVR), asesorías de seguridad en borrador y alertas de Dependabot, todas disponibles gratuitamente para proyectos de código abierto. Estas herramientas están diseñadas para hacer que la gestión de seguridad sea más eficiente y efectiva.

Al recibir un informe de vulnerabilidad, los mantenedores deben activar el PVR, colaborar en una solución mediante borradores de asesorías, solicitar un identificador de Vulnerabilidades y Exposiciones Comunes (CVE), publicar la asesoría y notificar a los usuarios para protegerlos. Este procedimiento permite a los proyectos de código abierto responder a las vulnerabilidades de una manera ordenada y organizada.

El primer paso, activar el PVR, proporciona un canal confidencial para que los investigadores de seguridad informen sobre vulnerabilidades directamente en el repositorio del proyecto, evitando así la exposición prematura de problemas que podrían poner en riesgo a los usuarios.

Una vez que se valida la vulnerabilidad, el siguiente paso es trabajar en su solución de manera privada. GitHub ofrece un espacio seguro mediante las asesorías de seguridad en borrador, donde se pueden discutir y probar soluciones sin dar pistas a posibles atacantes.

Si la vulnerabilidad necesita un seguimiento más amplio en la industria, es necesario solicitar un CVE, que funciona como un número de serie para vulnerabilidades de seguridad reconocido a nivel global. Esto no solo asegura que el problema esté documentado, sino que también indica a los investigadores que su hallazgo ha sido reconocido.

Después de resolver la vulnerabilidad, es crucial publicar la asesoría de seguridad. Este aviso no solo informa a los usuarios sobre el problema, sino que también les proporciona instrucciones claras sobre las acciones a tomar. Una buena asesoría de seguridad refuerza la confianza y la transparencia entre los mantenedores y sus usuarios.

Finalmente, tras la publicación de la asesoría, es fundamental comunicar y proteger a los usuarios utilizando herramientas de GitHub como las alertas de Dependabot para notificar automáticamente a los desarrolladores que utilizan versiones afectadas. Mantener una comunicación abierta y activa con la comunidad es clave para asegurar que todos estén informados y contribuir a un ecosistema de código abierto más seguro.

Con el uso de estas herramientas y un enfoque claro, la gestión de vulnerabilidades se convierte en un proceso manejable e integral para la administración de proyectos de código abierto. Así, la próxima vez que llegue un informe de vulnerabilidad, los mantenedores estarán mejor preparados para gestionarlo con confianza.