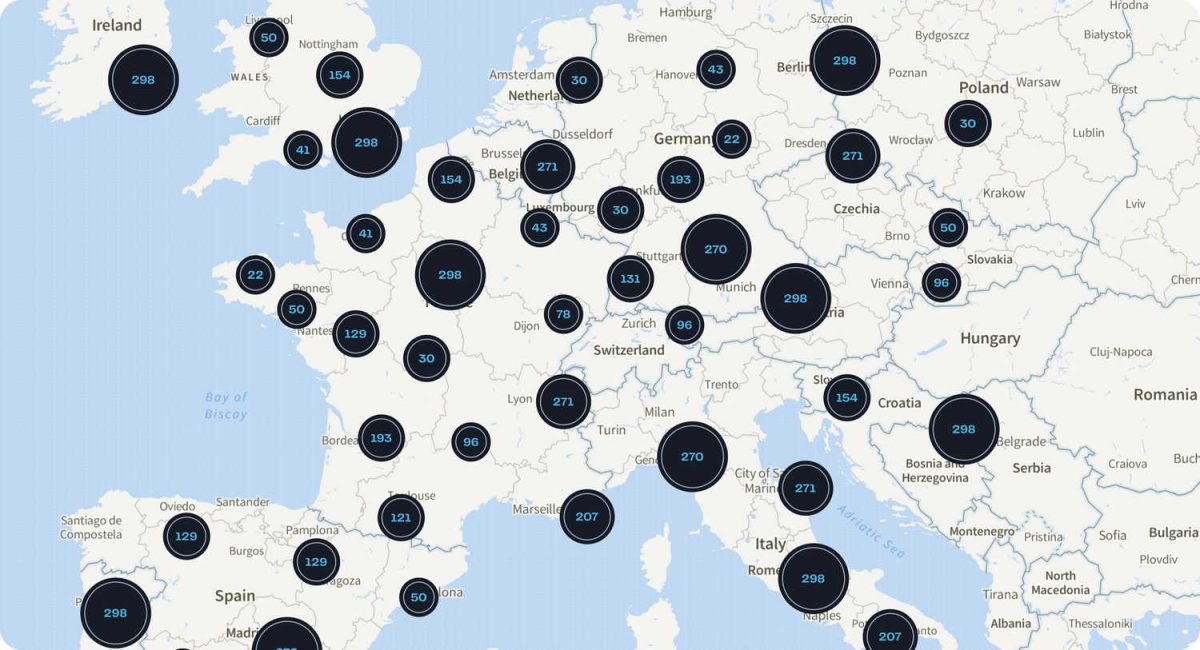

SIR.trading: Hacker ruba l’intero TVL da $355.000 sfruttando una vulnerabilità nella transient storage di Ethereum

Un attacco hacker a SIR.trading solleva interrogativi cruciali sulla sicurezza della nuova funzione transient storage di Ethereum.

Un attacco hacker al protocollo DeFi SIR.trading solleva interrogativi cruciali sulla sicurezza della nuova funzione transient storage, introdotta dall’hard fork Dencun sulla rete Ethereum.

Attacco hacker DeFi su SIR.trading: rubati $355.000 in TVL

Il protocollo DeFi SIR.trading (Synthetics Implemented Right) è stato colpito il 30 marzo da un exploit sofisticato che ha portato al furto dell’intero Total Value Locked (TVL), pari a 355.000 dollari.

Il team di sicurezza TenArmorAlert ha rilevato l’attacco, confermando che l’hacker ha sfruttato una vulnerabilità negli smart contract connessi alla nuova modalità di storage transitoria introdotta su Ethereum con l’aggiornamento Dencun. Anche Decurity, altra società specializzata in auditing e sicurezza blockchain, ha rilanciato l’allerta pubblicamente, favorendo una rapida presa di coscienza da parte della community DeFi.

Xatarrer, fondatore del protocollo, ha confermato l’incidente su X (ex Twitter), definendolo “la peggior notizia che un protocollo possa ricevere”. Nonostante la gravità dell’accaduto, il team ha espresso l’intenzione di provare a continuare il progetto, pur dovendo ricostruire da zero la fiducia degli utenti.

Come funziona l’exploit: la vulnerabilità nella funzione di callback

Secondo Decurity, l’exploit ha colpito un contratto smart denominato Vault, che utilizzava la transient storage per ottimizzare i costi di gas. Il contratto vulnerabile conteneva una funzione di callback che l’hacker è riuscito a manipolare, sostituendo l’indirizzo del pool Uniswap originale con uno controllato dall’attaccante.

La funzione uniswapV3SwapCallback, comunemente usata per gestire gli scambi automatizzati, è stata invocata più volte con parametri modificati, permettendo al malintenzionato di reindirizzare i fondi contenuti nella vault verso un proprio wallet. La mancanza di controlli di sicurezza sull’autenticità del pool Uniswap ha reso possibile l’abuso.

Questo tipo di attacco rientra nella categoria degli exploit logici, che non dipendono da bug evidenti nel codice, ma da errori di design nell’interazione tra più contratti.

Ethereum Dencun e i rischi emergenti della transient storage

L’hard fork Dencun, attivato sulla mainnet Ethereum a marzo 2024, ha introdotto nuove funzionalità per migliorare la scalabilità, tra cui la transient storage. Questa permette la scrittura temporanea di dati on-chain con minor consumo di gas, ma comporta anche nuove superfici d’attacco.

Secondo il ricercatore SupLabsYi di Supremacy, questo attacco rappresenta uno dei primi exploit diretti legati alla nuova architettura:

“Non è solo un errore nella funzione di callback, ma un campanello d’allarme sull’uso stesso della storage transitoria.”

Il problema, secondo diversi analisti, è che la transient storage non conserva dati tra transazioni, ma può essere accessibile all’interno di un’unica esecuzione di transazione, aprendo scenari imprevedibili se mal implementata.

Il wallet dell’hacker e l’anonimato con Railgun

I fondi rubati sono stati trasferiti a un wallet alimentato tramite Railgun, un protocollo Ethereum focalizzato sulla privacy. Il fondatore ha già contattato il team Railgun per cercare di rintracciare i fondi, ma le probabilità di recupero restano basse, anche a causa della natura privacy-preserving del protocollo.

SIR.trading: dal leverage “sicuro” al crollo completo

Il progetto SIR.trading si era posizionato come una piattaforma DeFi per il leverage trading sicuro, promettendo meccanismi per ridurre i rischi di liquidazione e volatilità. Tuttavia, un disclaimer nei documenti ufficiali avvertiva della possibilità di bug e exploit, anche dopo audit tecnici:

“Bug o exploit non scoperti nei contratti intelligenti di SIR potrebbero portare a perdite.”

La promessa di un leverage più sicuro è stata tragicamente smentita da un attacco che ha messo in ginocchio l’intero protocollo.

Implicazioni per la DeFi e per Ethereum

L’exploit a SIR.trading ha implicazioni cruciali:

• Evidenzia i limiti degli audit smart contract nel rilevare vulnerabilità legate a funzionalità innovative.

• Solleva dubbi sulla maturità della transient storage come strumento sicuro.

• Rinnova il dibattito sulla necessità di standard di sicurezza più severi per i protocolli DeFi emergenti.

Il caso di SIR.trading ricorda episodi precedenti come quello di Euler Finance o BadgerDAO, dove exploit sofisticati hanno colpito anche progetti considerati solidi. A differenza di questi, però, SIR.trading era ancora in fase iniziale, rendendo l’impatto reputazionale e operativo ancora più difficile da superare.

Conclusioni: un campanello d’allarme per tutto l’ecosistema Ethereum

L’attacco a SIR.trading è un monito per sviluppatori, investitori e utenti:

ogni innovazione — come la transient storage — può nascondere vulnerabilità critiche se non testata a fondo.

Per chi costruisce in DeFi, serve una nuova cultura della sicurezza. Per chi investe, vale sempre la regola d’oro: mai puntare più di quanto si è disposti a perdere.