ISMS: Dienstleistermanagement dient Cybersicherheit

Viele Organisationen verlassen sich auf Ihre Dienstleister und nicht nur in Bezug auf die konkret beauftragte Dienstleistung, sondern auch bezogen auf deren Informationssicherheit. Mit jedem Dienstleister steigt jedoch die Angriffsfläche für Cyberattacken und das Cyberrisiko. Ein gutes Dienstleistermanagement erhöht die Informationssicherheit. Datenschutz und Dienstleistermanagement Nicht nur aus der Informationssicherheit, sondern auch aus dem Datenschutz kommen […]

Viele Organisationen verlassen sich auf Ihre Dienstleister und nicht nur in Bezug auf die konkret beauftragte Dienstleistung, sondern auch bezogen auf deren Informationssicherheit. Mit jedem Dienstleister steigt jedoch die Angriffsfläche für Cyberattacken und das Cyberrisiko. Ein gutes Dienstleistermanagement erhöht die Informationssicherheit.

Datenschutz und Dienstleistermanagement

Nicht nur aus der Informationssicherheit, sondern auch aus dem Datenschutz kommen Anforderungen an die Dienstleisterauswahl und die Dienstleisterkontrolle (z.B. Art. 28 DSGVO, Art. 32 DSGVO), insoweit gehen hier die Informationssicherheit und der Datenschutz Hand in Hand. Dies manifestiert sich z. B. im Auftraggeber- und Auftragnehmermanagement. In diesem Artikel soll das Dienstleistermanagement betrachtet werden, also wenn die Organisation Dienstleister zur Datenverarbeitung einsetzt.

Schutzbedarfsorientiertes Auftragnehmermanagement

Ausgehend vom Schutzbedarf der durch den Dienstleister zu verarbeitenden Informationen, muss der Dienstleister risikobasiert ausgewählt werden. Maßgebend ist hier die Klassifikation der zu verarbeitenden Informationen, wie auch deren Menge und die sich hieraus ergebenden möglichen Risiken und Chancen für die Organisation durch den Einsatz des Dienstleisters.

Von entscheidender Bedeutung ist, dass es mit der einmaligen, risikobasierten Betrachtung und Bewertung bei der Auswahl des Dienstleisters nicht getan ist. Vielmehr muss über den gesamten Einsatz des Dienstleisters, beginnend mit der Auswahl bis zur Beendigung der Datenverarbeitung durch diesen, eine regelmäßige und dokumentierte Kontrolle durch die einsetzende Organisation erfolgen. Auch der Kontrollumfang erfolgt risikobasiert und reicht von einer Selbstauskunft, dem (Remote-)Interview bis hin zur Vor-Ort-Kontrolle. Es obliegt der Organisation das Dienstleisteraudit (Art, Umfang, Häufigkeit) festzulegen.

Intention des Dienstleistermanagements

Um die Informationssicherheit zu erhöhen, können die Unternehmen zahlreiche Aktivitäten in Richtung IT-Sicherheit unternehmen, z. B.:

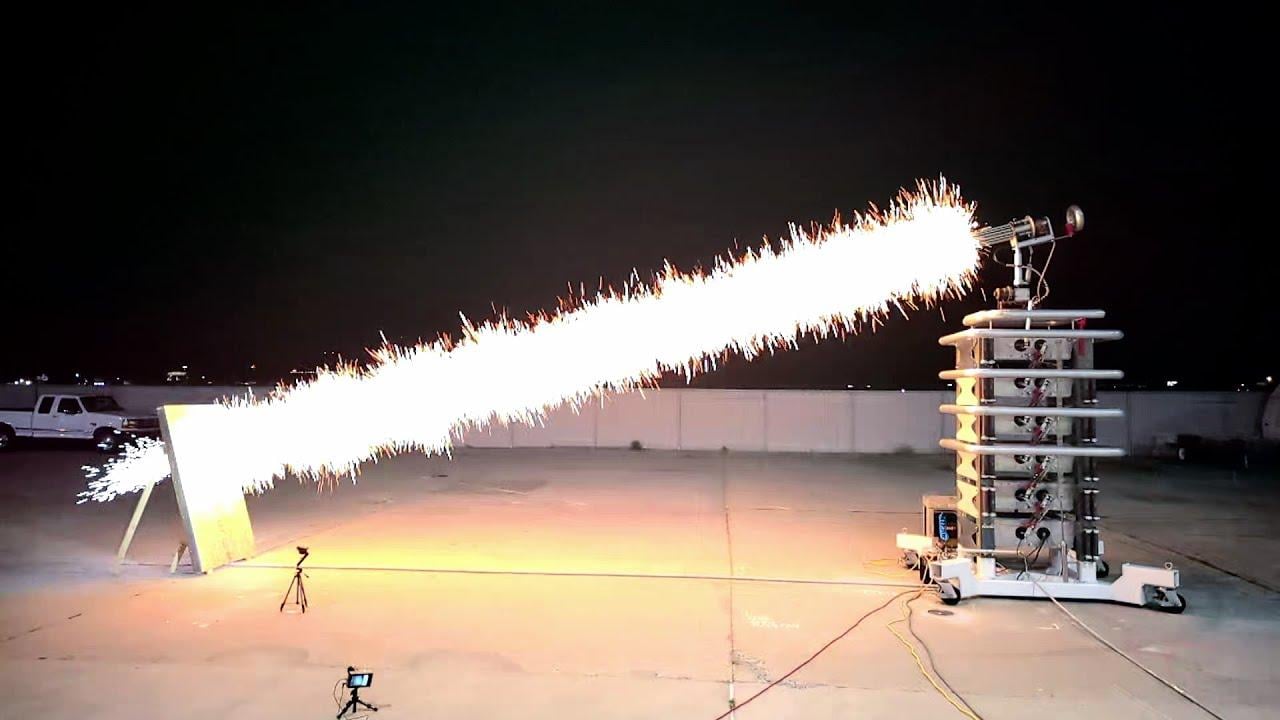

- Härtung der Systeme

- Netzwerksegmentierung

- Gruppenrichtlinien

Jedoch ist jede Verteidigungskette nur so stark, wie das schwächste Glied. In der arbeitsteiligen Gesellschaft ist das unter anderem der Mitarbeiter, der in der Hektik des Alltagsgeschäfts auf Mails inkl. Links oder Makros von vertrauten Absendern, z. B. den Beschäftigten von Dienstleistern, klickt oder anderweitig interagiert. Ist der Dienstleister kompromittiert, so kann auf diese Weise leicht auch die eigene Organisation von z. B. Schadsoftware betroffen sein.

Die Mitarbeiter werden geschult – aber was ist mit den Dienstleistern? Wie kann das Unternehmen verhindern, dass die Informationssicherheit über die Dienstleister beeinträchtigt wird und große Schäden, etwa ein Datenverlust, eintreten?

Auswahl der Dienstleister

Dreh- und Angelpunkt ist die risikobasierte Auswahl bezogen auf die potenzielle Dienstleistung und die vertragliche Vereinbarung geeigneter Garantien zur Absicherung der Datenverarbeitung inkl. der Kontrollmöglichkeiten sowie damit verbundender Nachweise. Dies ist ein guter Schutz und schließt dieses Einfallstor für Cyberattacken.

Auch in der Informationssicherheit gilt der gute alte Spruch der Römer: „Wer schreibt, der bleibt“. Dokumentation ist alles! Die Organisation muss die risikobasierte und schutzbedarfsorientierte Auswahl der Dienstleister belegen können. Hierzu müssen die Auswahlkriterien für Dienstleister in der Organisation bekannt sein. Wie etwa der Nachweis, dass der Dienstleister:

- alle für die Datenverarbeitung erforderlichen rechtlichen und gesetzlichen Vorgaben erfüllt,

- über ein Notfallmanagement,

- über eine Back-Up-Strategie,

- über spezielle Anforderungen für Cloud-Dienstleister und

- ggf. über eine Zertifizierung verfügt.

Risikoeinschätzung und Schutzbedarfsfeststellung der Dienstleister

Die Risikoeinschätzung, d. h. das Risiko für die durch den Dienstleister verarbeiteten Informationen und deren Schutzbedarf während der Verarbeitung, hängt im wesentlichen von der Klassifizierung der Informationen, deren Menge und der Art der Verarbeitung (z. B. in der Cloud) ab. Diese Risikoeinschätzung hat durch die Organisation dokumentiert zu erfolgen (Kap. 6 ISO/IEC 27001:2022).

In Abhängigkeit hiervon sind die zu treffenden Schutzmaßnahmen, also die technischen und organisatorischen Maßnahmen zu definieren, die der Dienstleister vertraglich einzuhalten hat. Es ist also erforderlich, dass die Organisation Auswahlkriterien für Dienstleister schutzbedarfsorientiert festlegt und sicherstellt, dass diese in der Organisation beherzigt werden. Daher bedarf es bestenfalls nur einer zuständigen Stelle für die Auswahl und Beschaffung von Dienstleistern, wie etwa den Einkauf. Dieser zuständigen Stelle, für die Dienstleisterbeschaffung, werden entsprechende, ggf. auch unterschiedliche, Vertragsklauseln an die Hand gegeben, um diese vertraglich zu vereinbaren. Wichtig ist die Schulung der zuständigen Stelle auf den Gebrauch der Klauseln und die Kontrolle, dass nur eine Stelle oder nur die Stellen im Unternehmen Verträge mit Dienstleistern schließen, die über den Einsatz der Vertragsklauseln, also zwingende, fakultative Klauseln, Bescheid wissen.

Auch wenn man bei der Vertragsvereinbarung nicht gleich an das Ende denkt, sollte man die Beendigung des Vertragsverhältnisses bereits von Anfang an im Blick haben. Es gibt unterschiedliche Gründe, die Zusammenarbeit zu beenden, wie eine geänderte Risikobewertung im Laufe der Zusammenarbeit oder der Vertragsablauf. Sich bereits zu Beginn eine Exit-Strategie für außerordentliche Beendigungen der Zusammenarbeit sowie Regelungen für den Normalfall zu treffen ist nicht zur ratsam, sondern nach der ISO/IEC 27001:2022 auch erforderlich.

Regelmäßige Kontrolle der Dienstleister

Um abschätzen zu können, ob sich die Risikobewertung in Bezug auf einen Dienstleister geändert hat, bedarf es einer regelmäßigen Kontrolle der Dienstleister. Auch diese muss dokumentiert und risikoorientiert auf der Basis des festgestellten Schutzbedarfes der verarbeiteten Informationen erfolgen.

Der Nachweis einer Zertifizierung nach der ISO/IEC 27001:2022 ist zwar ein Indiz für die Implementierung von ISMS-Prozessen und für einen gewissen ISMS-Standard, kann also bei der Auswahl und Kontrolle helfen, ersetzt aber kein funktionierendes, risikobasiertes Dienstleistermanagement und keine Kontrollen der Dienstleister.

Kontrolliert werden muss jedenfalls, ob der Dienstleister sich an die vertraglichen Vereinbarungen inkl. Einhaltung der technischen und organisatorischen Maßnahmen hält, ob es Änderungen gab und diese kommuniziert wurden, ob die Prozesse funktionieren (inkl. Meldung Informationssicherheitsvorfällen).

Erforderliche vertragliche Regelungen

Der Vertrag mit den Dienstleistern muss risikobasierte Klauseln zur Informationssicherheit enthalten, um die Schutzziele der Informationssicherheit über den gesamten Lebenszyklus/Einsatzzyklus des Dienstleisters zu gewährleisten. Bewährt hat sich, wenn nur eine Stelle in der Organisation die Vertragsverhandlung in Kenntnis der möglichen Vertragsklauseln führt. Essentiell sollten folgende Punkte vertraglich geregelt werden:

- Geheimhaltungsvereinbarung zumindest mit dem Dienstleistungsunternehmen, ggf. faktultativ sogar auf Beschäftigtenebene

- Festzurren von klaren Verantwortlichkeiten zwischen Dienstleister und Auftraggeber (Kommunikation von Änderungen, Dokumentationen, Nachweisen; Kommunikation von Vorfällen; Cyberversicherung)

- Rückgabe von Informationen/Werten bei Beendigung

- Festzurren von Kontrollmöglichkeiten (Fragenkatalog, Selbstaudit, Vor-Ortkontrolle durch Auftraggeber oder Dritte), Herausgabe von Nachweisen ohne und mit Aufforderung des Auftraggebers, bereitzustellende Dokumentation

Vertragsbeendigung und interne Aufgaben

Sind die Verträge gekündigt und abgewickelt, d. h. der Dienstleister hat alle Werte (Gerätschaften, Software, digitale und/oder analoge Informationen) wie vertraglich vereinbart zurückgegeben oder nachweislich alle Daten schutzbedarfsgerecht gelöscht. Aber auch der Auftraggeber hat am Ende noch Aufgaben, so müssen Zugangsrechte entzogen und nicht mehr benötigte Schnittstellen geschlossen werden.

Aufwand, der sich lohnt

Ein gutes Dienstleistermanagement schützt zwar nicht vollends vor Informationsrisiken. Es hilft aber das Einfallstor für Risiken, die von Externen ausgehen, kleiner und kalkulierbarer zu machen. Ein Dienstleister, der selbst ein ISMS etabliert hat und ggf. sogar zertifziert ist, verfügt zumindest über eine organisationsweite Awareness für Informationssicherheit und die erforderlichen Prozesse, um die Schutzziele der Informationssicherheit, Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten. Ob diese tatsächlich gelebt werden, ist jedoch eher in einer Dienstleisterkontrolle feststellbar.

Gefällt Ihnen der Beitrag?

Dann unterstützen Sie uns doch mit einer Empfehlung per:

TWITTER FACEBOOK E-MAIL XING

Oder schreiben Sie uns Ihre Meinung zum Beitrag:

HIER KOMMENTIEREN

© www.intersoft-consulting.de