Una vez tengas activada tu cuenta, puedes entrar en la

web de Perplexity y elegir cualquiera de los modelos que hay disponibles, donde verás todos los que te descrito al principio. En este ejemplo vamos a seleccionar "

Investigación Profunda", que es el famoso

Deep Research del que tanto se ha hablado desde que lo lanzó

OpenAI.

Figura 3: Elección de modelos para Perplexity Pro

Una vez dentro, le puedes preguntar cualquier tema para que haga un Deep Research con sus fuentes de Internet y concluir con un buen informe.

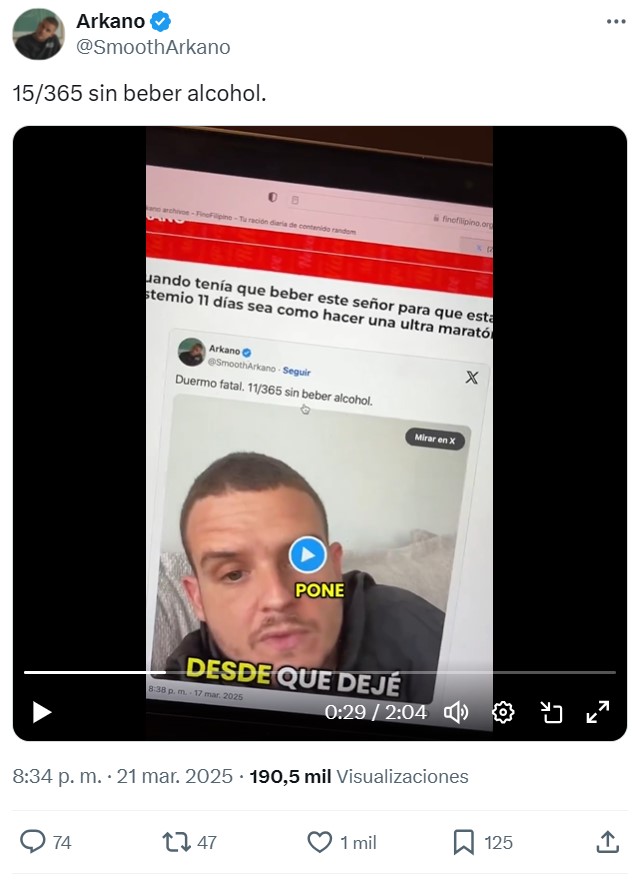

Figura 4: "¿Quién es el hacker más famoso de habla hispana en el mundo entero?"

con Deep Research seleccionado.

Para ello yo he decidido hacer la prueba con una pregunta que me atañe a mí, para ver todo el proceso de razonamiento: "¿Quién es el hacker más famoso de habla hispana en el mundo entero?", para ver cómo razona la respuesta.

Fase 1: El Plan de Investigación

En esta fase inicial, donde va a comenzar su investigación, el modelo de Deep Research ya nos informa de que esto va a llevar su tiempo, porque al final va a seguir una serie de etapas que formarán el Plan de Investigación, y que vamos a ir viendo poco a poco hasta que construya la respuesta final.

Figura 5: Creando el Plan de Investigación

Como podéis ver en la imagen siguiente, lo primero que está realizando es un proceso de búsquedas donde ha visto que "Chema Alonso is widely recognized as the most famous Spanish-speaking hacker", pero hay que investigar sobre ello.

Figura 6: Primera parte de la investigación.

Como podéis ver el proceso de investigación de Deep Research está solo en inglés, pero nos vale para entender cómo va a construir la respuesta. Además, en todo momento te da las fuentes de las que está leyendo y construyendo su respuesta.

Figura 7: Buscando la frase exacta para encontrar más opciones

En esta segunda parte del proceso está buscando más información, y encuentra otros perfiles que habrá que investigar además del de "Chema Alonso". Como informaba al principio, la investigación le va a llevar varios minutos, así que estas piezas del razonamiento las vamos a ir viendo poco a poco.

Figura 8: Leyendo fuentes para saber más de los posibles perfiles

Como podéis ver, realiza diferentes tipos de búsquedas, y con cada una de ellas va sacando fuentes de las que va aprendiendo y sacando conclusiones, hasta que ya pasa a la siguiente fase del Plan de Investigación.

Figura 9: Ya tiene información suficiente de evidencias que soporten

que la respuesta es Chema Alonso.

Una vez que termina las fases del Plan de Investigación, y que ya tiene suficiente información, llega la parte de construir la respuesta.

Fase 2: Construcción de la Respuesta

Ahora ha de construir la respuesta, así que ha de sacar información que documento que "Chema Alonso is widely recognized as the most famous Spanish-speaking hacker globally", así que ha de realizar nuevos procesos de búsqueda de información.

Figura 10: Buscando fuentes para respaldar y construir la respuesta

Como podéis ver, va a realizar una respuesta que argumente su respuesta comparando la respuesta con otras posibles alternativas.

Figura 11: ¿Por qué no otros?

Es un poco impresionante viendo cómo va sacando información, y va construyendo un plan de generación de respuesta, ya que la elección de la respuesta la acabo en la primera parte, y ahora sólo está preparando la información que formará parte de la salida final.

Figura 12: Comparando a Chema Alonso con otras posibles respuestas

Además, como vamos a ver, se va a crear una tabla que va a comparar las diferentes alternativas siguiendo diferentes posibles características, antes de llegar a la conclusión.

Figura 13: Y llegamos al final, a escribir

Llegado el punto final, utilizará fuentes para escribir el informe final, en este caso utilizando 44 fuentes diferentes para escribir la respuesta completa.

Fase 3: Informe final de respuesta

Ahora ya vamos a tener en Español el informe final generado, con todo lo que ha estado buscando y aprendiendo en las fases anteriores, ahí tenemos el comienzo.

Figura 14: Informe completo, con referencias biográficas

Hay que reconocer que como trabajo de clase, el resultado es espectacular, ya que te organiza toda la información de manera clara, bien compartimentada, y atacando la respuesta desde diferentes ángulos.

Figura 15: Trayectoria profesional

En la imagen anterior hay un par de alucinaciones, ya que dice que Informática 64 se formó en 1990 y fue en 1999, además de que dice que yo he liderado "NoMoreRansom", porque mezcla el trabajo que hicimos para ayudar a todos a limpiar WannaCry con las herramientas que construimos en ElevenPaths y que se cedieron a NoMoreRansom, con un proyecto nuestro. También en la parte de proyectos faltan muchos, pero al menos ha citado alguno correcto.

Figura 16: Contribuciones técnicas

La verdad es que saca muchas de las referencias, pero tiene alucinaciones sutiles. Aquí dice que fui responsable de seguridad de Telefónica (algo que nunca he tenido el honor de ser), o que soy miembro del Comité Ejecutivo de ENISA, que tampoco. Tampoco saca en la lista de trabajos algunas de las cosas que más me gustan, como FOCA, MetaShield, RansomCloud, Evil Foca o las técnicas de (Blind) LDAP Injection in Web Applications, pero la verdad es que soy muy viejo y he hecho muchas cosas, así que hay que resumir.

Figura 17: Divulgación científica y medios.

Llama la atención que como parte de su investigación, para tomar una decisión a la hora de crear una respuesta, hace una tabla comparativa por diferentes factores, para dotar de más datos la decisión que ha tomado en su conclusión.

Figura 18: Comparativa por distintos parámetros

Y ya para terminar habla de algunos retos en los que yo estoy hoy trabajando en mi rol de CDO, que son correctos, y todo esto sin preguntarme nada y en dos o tres minutos.

Figura 18: Retos y Conclusión

La conclusión ya me ha dejado boquiabierto. "Un paradigma de excelencia técnica y liderazgo", ha titulado, y la explicación más aún:

"Su combinación única de expertise técnico, visión estratégica y capacidad divulgativa lo coronan como la figura más influyente de la ciberseguridad hispana."

¡Saludos Malignos!